�����������-��ҵ������������2

���⣺���������ʬ�������ƻ����ж�����֪��

��������ҵ��ϣ���Լ��Ĺ������绷����һ�����ȶ��ְ�ȫ�����Ǻܿ�ϧ�����ǻ���һЩ���繥����ʱ����Ѱ��©������������һ���ұ�������Ϊ������Ŀ�꣬�ܿ��ܾͻ���������̱����ʱ�������ǻᱧԹ����������㣬�������ٶ����ڹ�����һ��������������ڼӵ���ô������Զ�е����㡣�������������ٶ�������Ǵ�����������ʱ������ȥϸ̽ԭ�������ѳ�Ϊ��������������Ŀ�꣬���Ǻ��ų�����桢Spware���Ĺ�����

��botnet��������

Botnet�����ſ�ͼ

����ͼ�У����ǿ��Կ�����һ̨��������ڿ�Ⱦ����ΪBotnet��ʬ�����³�Ա��ʱ����������C&C Serverע�ᣬ��Ϊ��ʬ�����е�һ����Ա�����Ⱥ�����ָʾ����Botherder������C&C Server֪��Ŀǰ�ж���botclient��Ա�����Ƿֲ�����Щ����?���������ǽ�����Щ������Ϊ?��Botherder��Ҫ��������ʱ��ֻҪ��C&C Server��ָ��Ϳ����ˣ�C&C Server�Ὣ���ܵ���ָ������е�Botclient����Botclient����Ŀ�겢�ش�ִ�еĽ����

���ϣ����ǿ���֪��Botnet�Ĺ�������Զ�����Ҷ�䣬����ҵ��˵����ô���ſ�������Ԥ����?�ܶ������Σ����Ϊ����Ȼ��û������ҵ�������������ԣ���������ǿ���������Ԥ���ܿأ��Dz��ǾͿ��Լ�����ЩΣ��������?

�����������������

������������ʬ�������ƻ����ж���ѹ��ߩ�IDP/Botnet������

������ǽ����в�������ڣ����簲ȫ����в����仯����ʬľ�������ַ��ô�ͳUTM �ڽ�������ǽ������ϵͳ���ʧȥЧ������ͳ�ĺڿ��������������ܸ�Ⱦʱ���Ϸ������û��ᷴӦ����������ߣ����粻�ȶ�����ʱȥ��ѯ�������쳣��¼�Ϳ��Կ������ߡ�

����һ�ж��ښ�ʬľ������ͨͨ��Ч��������DZ�����������������ĬĬ���Ѽ���Ϣ���������ߵĺŽ�����ʱ��һ������������ȡ��Ϣ����һ����ս�зֲ���˭�ǹ�����˭���ܺ��ߡ�

�ڽ���������֮����������蹥�����������ⲿ���磬���ŷ�������IJ�ͬ���÷���ǽ��IDP(���ּ��)������ǽ����˵��ÿ���ʰ��豸�ķ���Ŀ�꣬IDP(���ּ��)����Ҫ�Ĺ������赲�ⲿ��Σ�յ����繥�������һ�㶼�Ὠ���ڷ���ǽ�������棬����ǽҲû�취��Ч����ľ��DZ���ڵ�����ֵ��

��ͳ�� IDP/Firewall ���ҳ�BotNet

IDP ����BotNet ��������ֵ���ῴ��MAIL SERVER���ڲ�SERVER���� UTM�ⲿIP���ķ�������⣬��������Ϊ��2̨�豸���˚�ʬ�������Ѽ����ɱ�����ع�ϵͳ����״����Ȼ���ڣ���Ϊ�����ķ������Dz����ڲ���ijһ̨������У���ˣ�������ܹ��£����ҵ������Ě�ʬľ���ĵ�ַ��

��ͳ���ʰ��豸�ļ���ǰ���ǡ��ڲ������ǰ�ȫ�ġ����պ����˚�ʬ�������»�������Щ�豸����������������ص�ľ���������ҳ�NAT������������������������������⡣

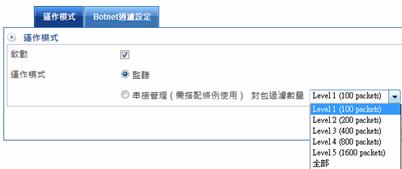

�ڵ��뚙ʬľ���赲����֮ǰ����Ӱ�������˵�������Ϊ�£����á�����ģʽ���������еķ��������������У��۲��������LOG �ķ������Ϳ��Խ�����Dz�������К�ʬ�������������ˡ�

���˭��Ю��? BotNet �������趨

�ڼ���ģʽ�����赲�к�������������������Σ����������ֱ���赲������Ҫѡ���ӹ���ģʽ���������䡺BotNet�����趨�����������������ã��Ϳ����赲��Ю�ּ�������ⷢ�͵��������ˡ�

X

X